大家好,欢迎来到IT知识分享网。

一、用户账户

1、什么是用户账户?

- 不同的用户身份拥有不同的权限

- 每个用户包含了一个名称和一个密码

- 每个用户账户具有唯一安全标识符

- 查看系统中的用户

net user- 安全标识符(SID)

- 查看当前用户的SID

whoami /user- 使用注册表进行查看

regedit #HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ProfileList\S-1-5-21----500- 在Windows系统中管理员的SID是500,普通用户的SID是从1000开始

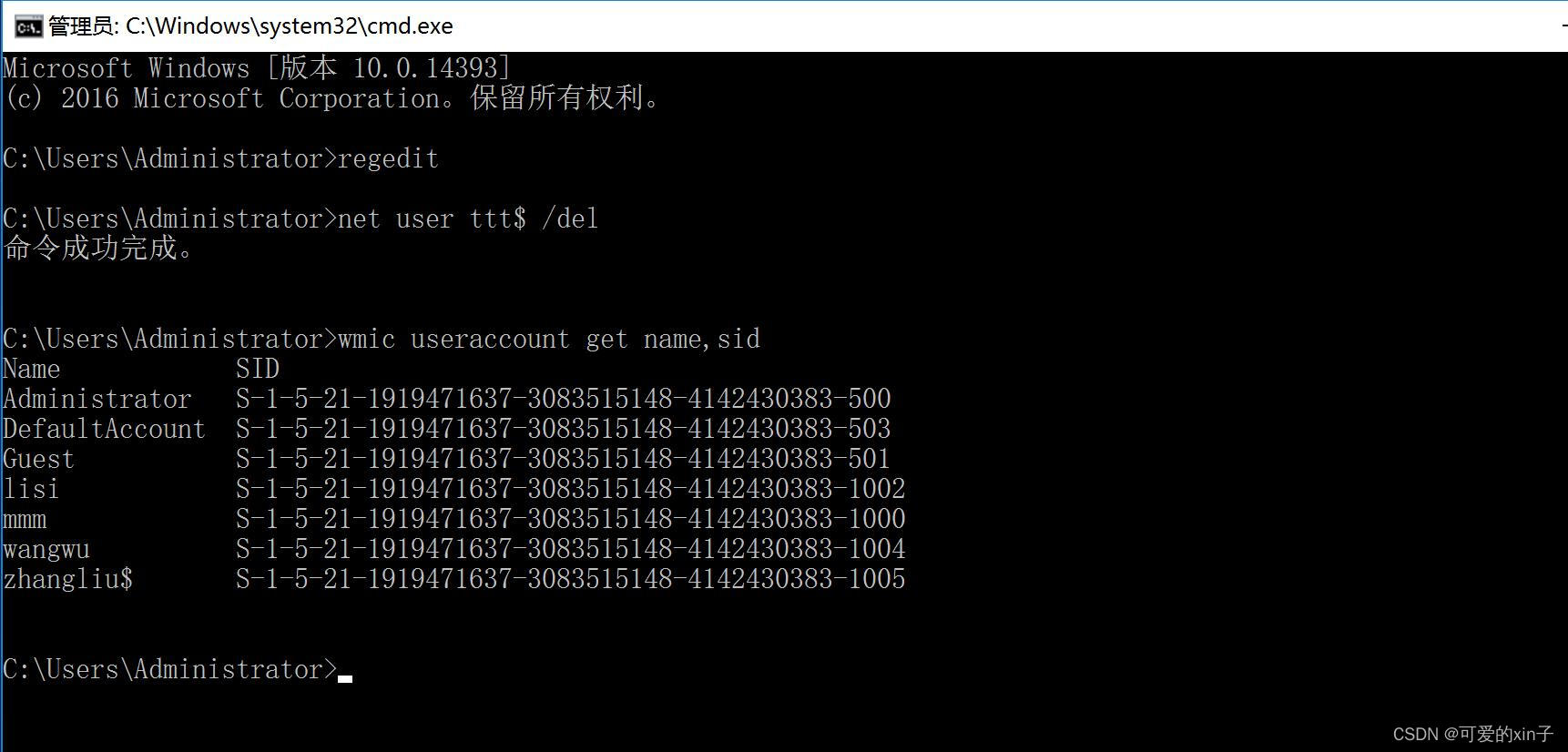

- 查看所有用户的SID

C:\Users\Administrator>regedit C:\Users\Administrator>wmic useraccount get name,sid Name SID Administrator S-1-5-21----500 DefaultAccount S-1-5-21----503 Guest S-1-5-21----501 mmm S-1-5-21----1000

2、进行用户管理

- 创建用户

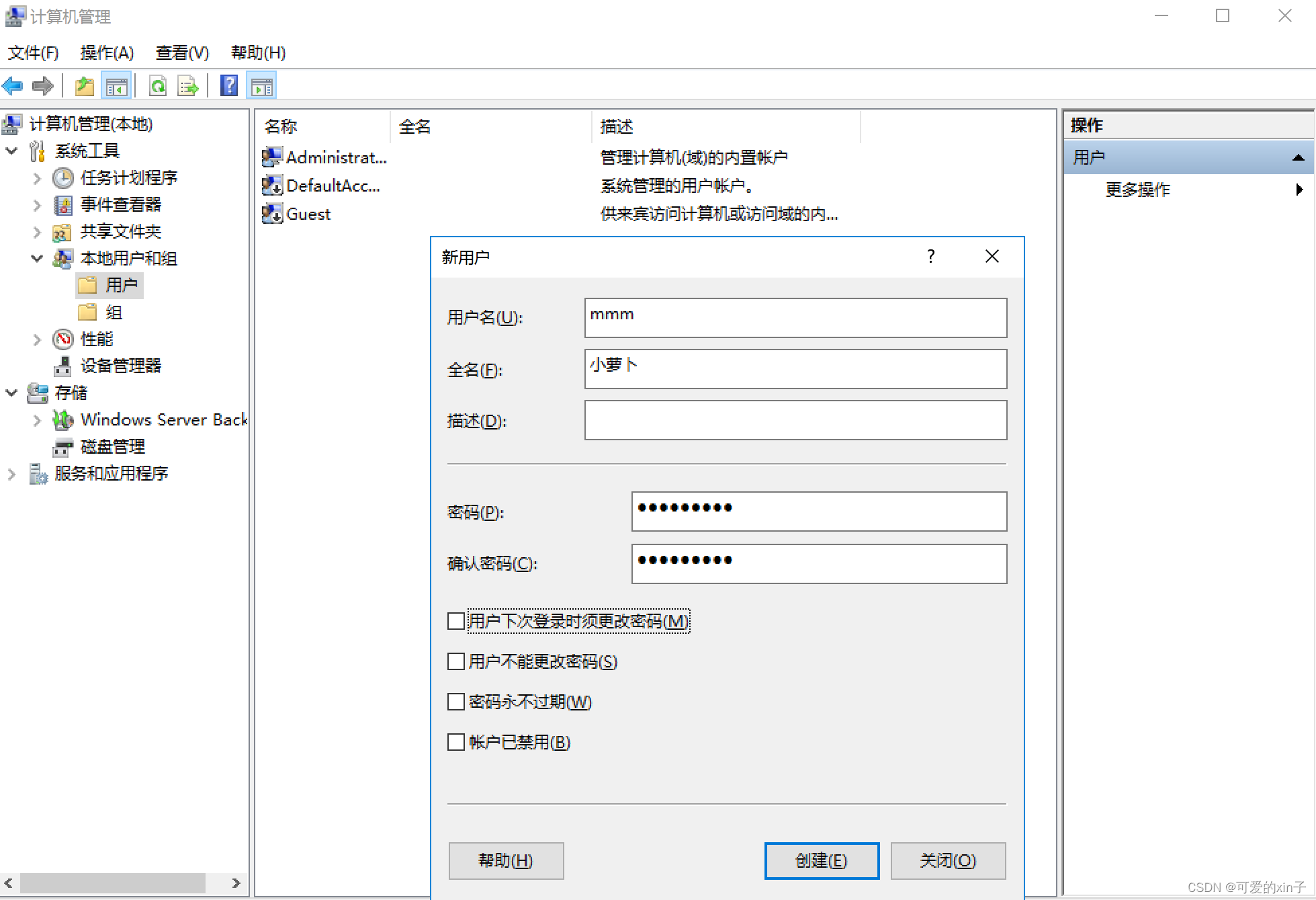

图形化界面操作

- 用户名:系统的显示名

新建文件夹\属性\安全\高级\添加\选择主体\高级\立即查找(在这里,我们看到的用户名就是mmm,是在系统里面显示的)

- 全名:用户登录时的显示名

- 密码:Windows服务器默认需要符合复杂性要求

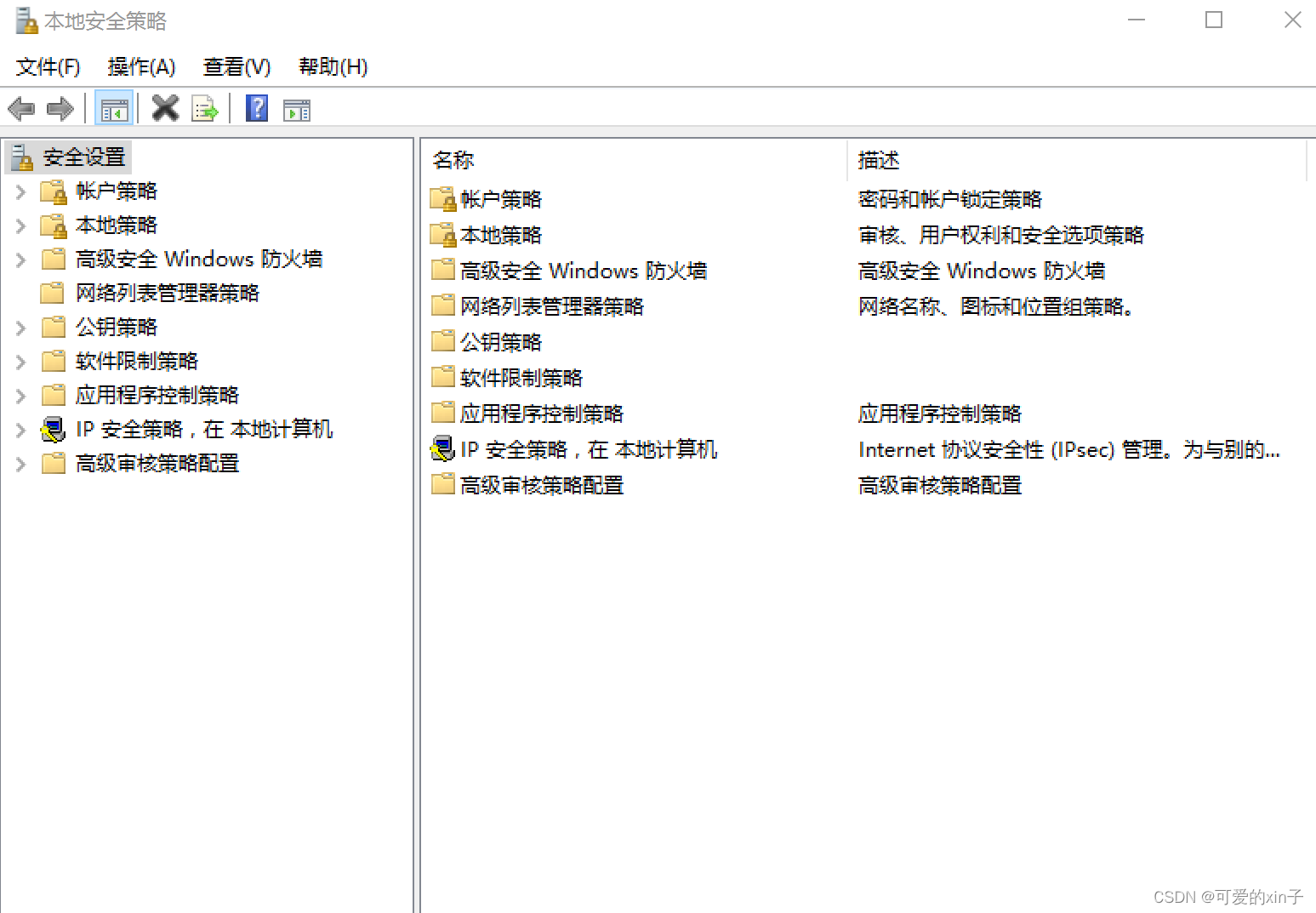

win+R(secpol.msc)进入本地安全策略>账户策略>密码策略(账户锁定策略)

- 账户已锁定:如果开启了账户锁定阈值,多次输错密码后账户就有可能会被锁定(可以登录管理员权限去解锁)

#创建用户不指定密码 net user zhangsan /add #创建用户指定密码 net user lisi p-0p-0p-p /add #创建用户指定密码,不显示密码 net user wangwu /add * #删除用户 net user zhangsan /del#修改用户名密码 net user lisi p-0p-0p #在图形化界面修改密码 计算机管理\本地用户和组\用户\设置密码 - 用户名:系统的显示名

- 管理用户

- 设置密码

- 隐藏用户

- 在用户的后面加上了$符号

#添加隐藏用户 net user zhangliu$ p-0p-0p-p /add #隐藏用户是用net user无法看到,用wmic useraccount get name,sid可以看到作业2:在windows系统中创建隐藏用户,并且提升管理员权限,使用命令操作

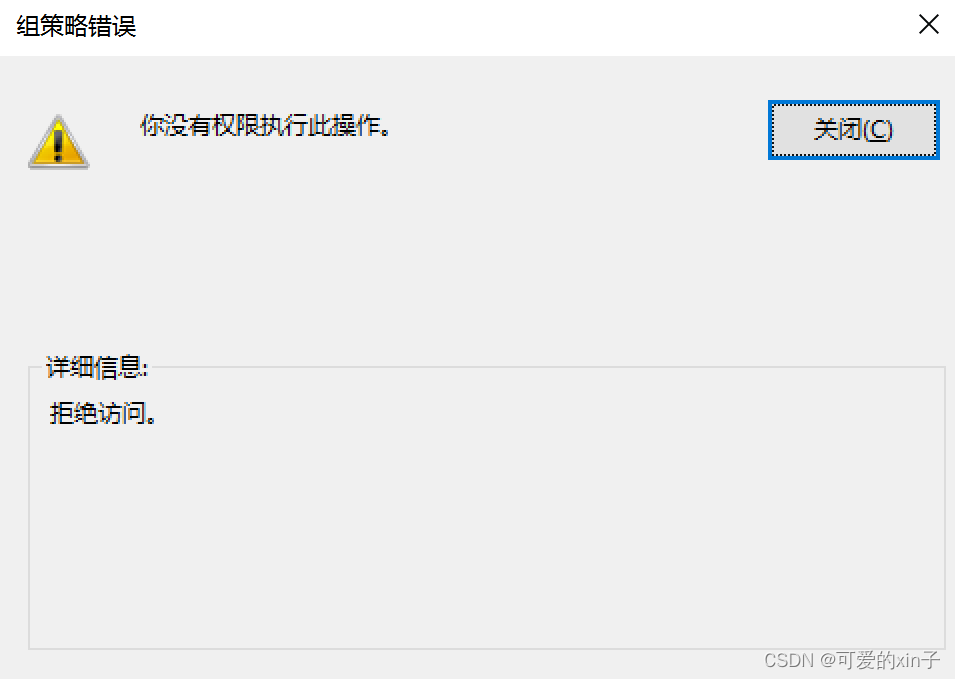

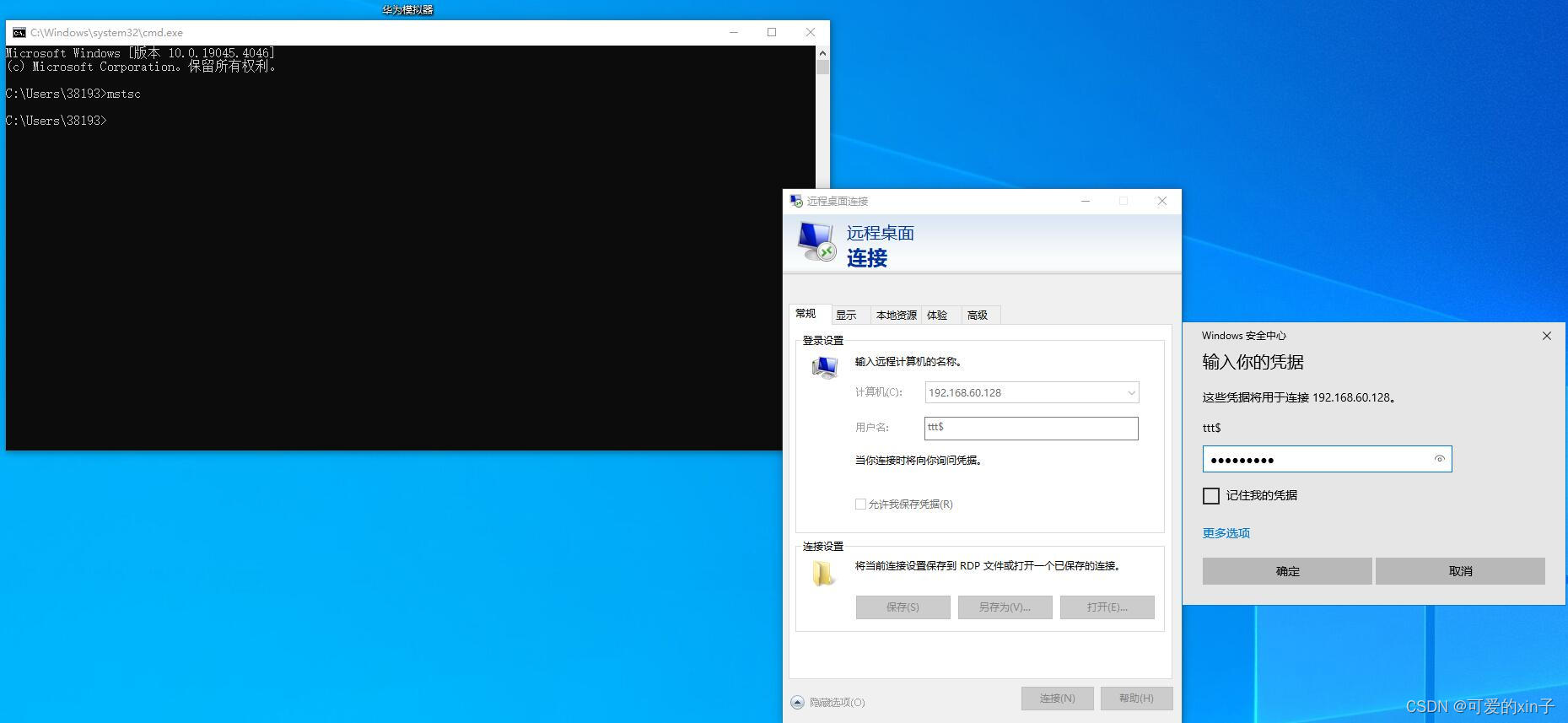

#创建一个隐藏账户 net user ttt$ p-0p-0p-p /add #该账户权限提升为管理员权限 net localgroup administrators ttt$ /add未进行提升权限时

提升权限之后,就可以对本地安全策略进行访问

二、Windows的内置用户账户

1、与使用者关联的

- 管理员administrator:在使用者中具有最高的权限,如果没有其他管理员的情况,不建议使用

- 普通用户:具有一般的读写权限,权限较低

- 来宾用户guest:一般提供给访客者使用,权限较低,默认禁用

2、与Windows组建关联的

- system本地系统,拥有最高权限

- local service本地服务,它的权限相对于普通用户组users会低一点

- network service网络服务,它的权限和普通的用户组users一样

在任务管理器中>详细信息>打开服务可以看到

打开服务管理器

services.msc #进入服务管理器补充:

1、查看用户账户的三种方式

- 通过命令行格式直接进行查看,在命令行直接输入

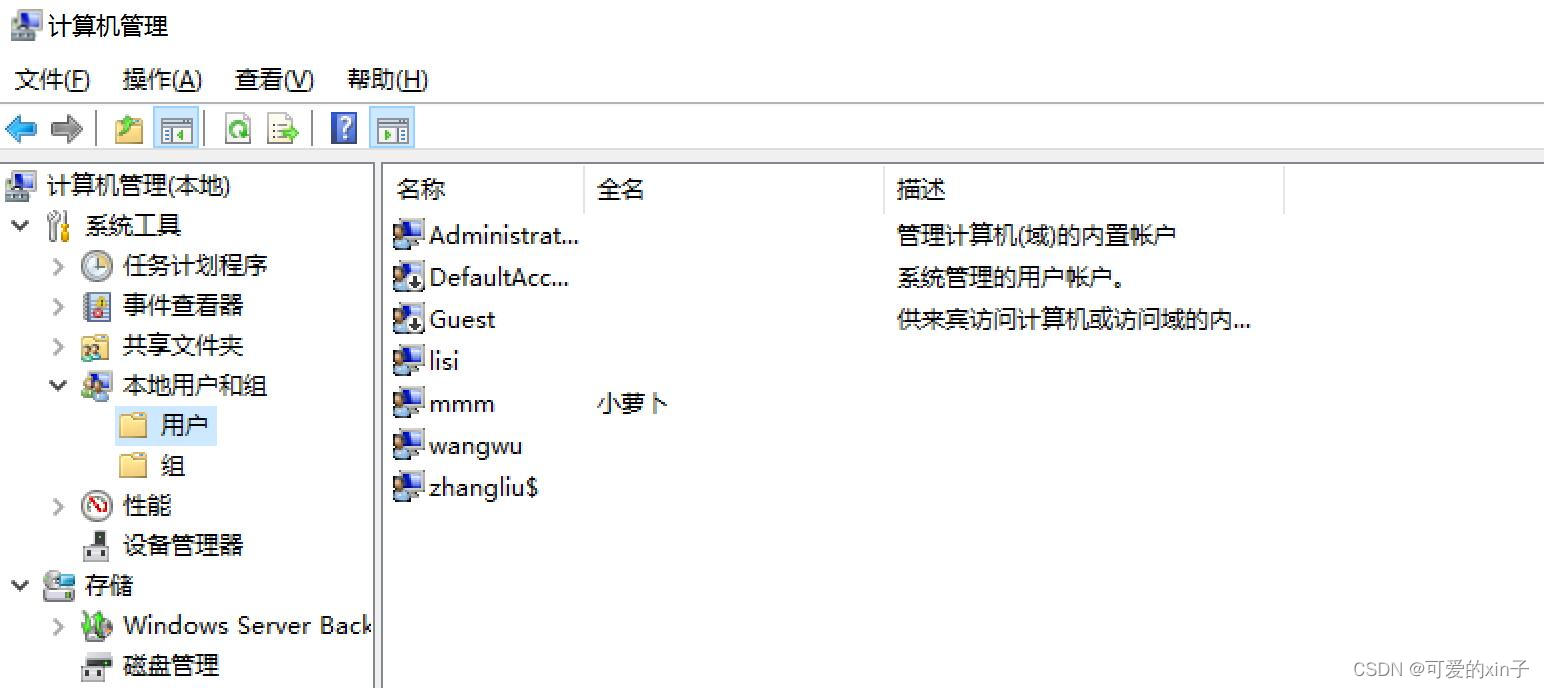

net user #看不到隐藏用户 wmic useraccount get name,sid #可以看到隐藏用户及其sid- 通过管理工具图形界面进行查看 打开管理工具中计算机管理,进入本地用户和组,点击用户便可对系统账户进行查看,包括系统账户的用户名权限等信息的查看及修改。

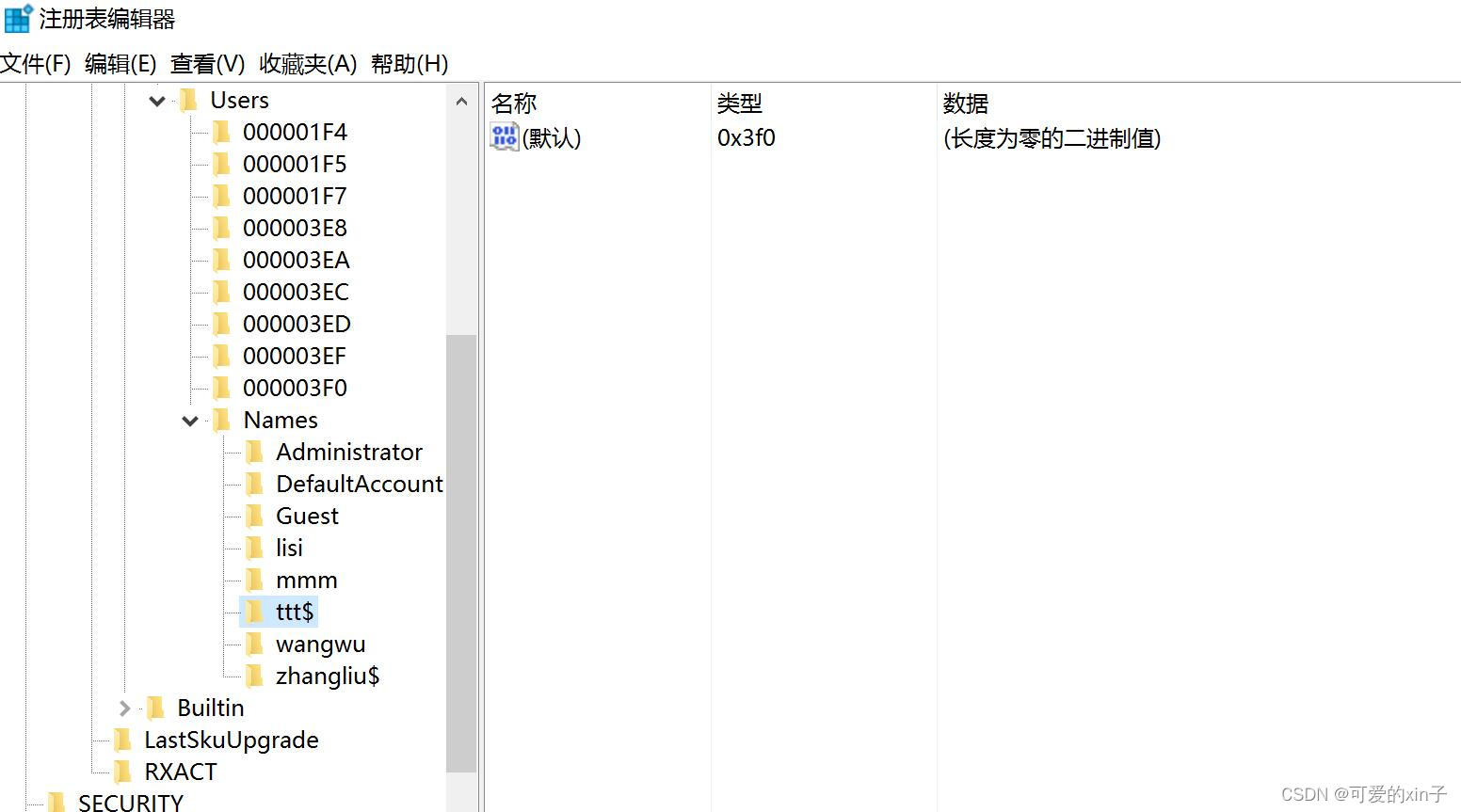

- 通过查看注册表信息主用户账户信息进行查看 在运行中输入

regedit进入注册表后打开“HKEY_LOCAL_MACHINE\SAM\SAM”处,但是当来到该处时,会发现无法展开该处所在的键值。这是因为系统默认对系统管理员给予“写入 DAC”和“读取控制”权限,没有给予修改权限,因此不能对“SAM”项下的键值进行查看和修改。 解决方法:“HKEY_LOCAL_MACHINE\SAM\SAM”处右键选中→“权限”,在弹出的“SAM 的权限”编辑窗口中选中“administrators”账户,在下方的权限设置处勾选“完全控制”,完成后点击“确定”即可。然后我们切换回“注册表编辑器”,可以发现“HKEY_LOCAL_MACHINE\SAM\SAM”下面的键值都可以展开了。 user 下面的 Names 中各个键的键值与上面的信息是一致的 此种查看方式能够对全部的系统账户进行查看,但是不易对账户信息修改,因为各个账户信息均有系统生成十六位进制信息。

2、创建隐藏用户

- 作业2中已经完成

3、问题及其解决

虽然在命令行

net user中无法看到隐藏用户,但是在命令

wmic useraccount get name,sid 以及计算机管理中本地用户和组中,在用户一项中可以看到隐藏用户($)

在“注册表”中进行账户隐藏 打开注册表编辑器“HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account \Users\Names”, 当前系统中所有存在的账户都会在这里显示,当然包括我们的隐藏账户。点击我们的隐藏账户 “ ttt$ ”, 在 右 边 显 示 的 键 值 中 的 “ 类 型 ” 一 项 显 示 为 0x3f0 ,

同administrators账户对应000001F4项,右键>admin.reg

在用记事本打开编辑,将admin.reg中F的内容复制到ttt.reg中

然后进入命令行

net user ttt$ /del #删除ttt$账户最后,将 abc.re¥g 和 ttt.reg 导 入 注 册 表 , 进 入 注 册 表 , 选 择 左 上 角 的 文 件 − > 导 入 至 此 , 隐 藏 账 户 制 作 完 成 , 可 以 看 到 在 命 令 提 示 符 和 计 算 机 管 理 中 都 隐 藏 了 ttt.reg 和 user.reg导入注册表,进入注册表,选择左上角的文件->导入至此,隐藏账户制作完成,可以看到在命令提示符和计算机管理中都隐藏了ttt.reg和user.reg导入注册表,进入注册表,选择左上角的文件−>导入至此,隐藏账户制作完成,可以看到在命令提示符和计算机管理中都隐藏了ttt$

测试ttt$隐藏用户是否存在

图形界面方式和使用命令

4、远程连接

- 用本地主机来连接隐藏用户ttt$

- 关闭win-10中的防火墙并且开启远程连接的服务

- 使用

ipconfig查看win-10的ip地址

- 然后再主机上使用命令

mstsc - 连接

免责声明:本站所有文章内容,图片,视频等均是来源于用户投稿和互联网及文摘转载整编而成,不代表本站观点,不承担相关法律责任。其著作权各归其原作者或其出版社所有。如发现本站有涉嫌抄袭侵权/违法违规的内容,侵犯到您的权益,请在线联系站长,一经查实,本站将立刻删除。 本文来自网络,若有侵权,请联系删除,如若转载,请注明出处:https://haidsoft.com/113428.html