大家好,欢迎来到IT知识分享网。

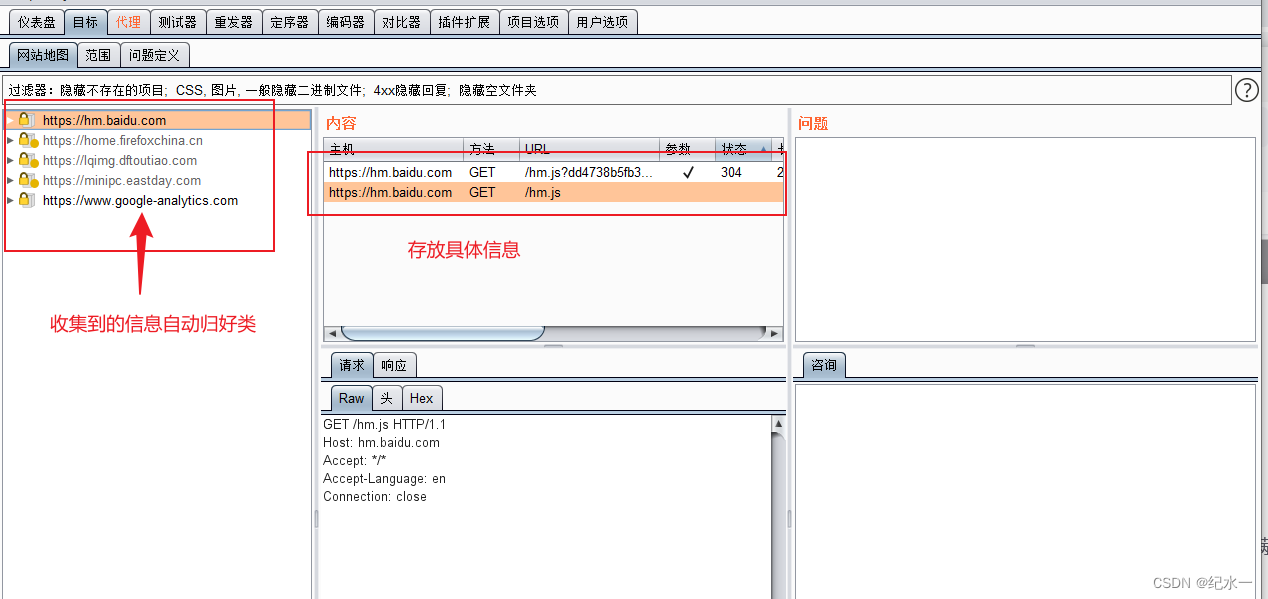

Targe模块也就是目标模块,他的子模块站点地图,汇聚了所有 Burp 收集的关于你正在攻击的应用程序的信息。这包括了直接通 过 Proxy 的请求,以及根据这些请求得到的响应的分析结果,和 Spider 发现的所有内容。当 你浏览一个应用程序时,会为你映射出大量的内容,如下:

其中已请求的项目会以黑色显示;那些也被 Burp 推断出,但还未被请求过的以灰色显示。

1、Targe模块的使用:

a、设置浏览器代理和Burp Proxy代理,并使之能正常工作。

b、.关闭Burp Proxy的拦截功能。

c、.手工浏览网页,

这时,Target会 自动记录站点地图信息。 手工获取站点地图的方式有一个好处就是,我们可以根据自己的需 要和分析,自主地控制访问内容,记录的信息比较准确。与自动抓取相比,则需要更长的时 间,如果需要渗透测试的产品系统是大型的系统,则对于系统的功能点依次操作一遍所需要 的精力和时间对渗透测试人员来说付出都是很大的。

2、站点地图

站点地图的左侧抓到的主机,利用树形显示,所有的信息囊括在内

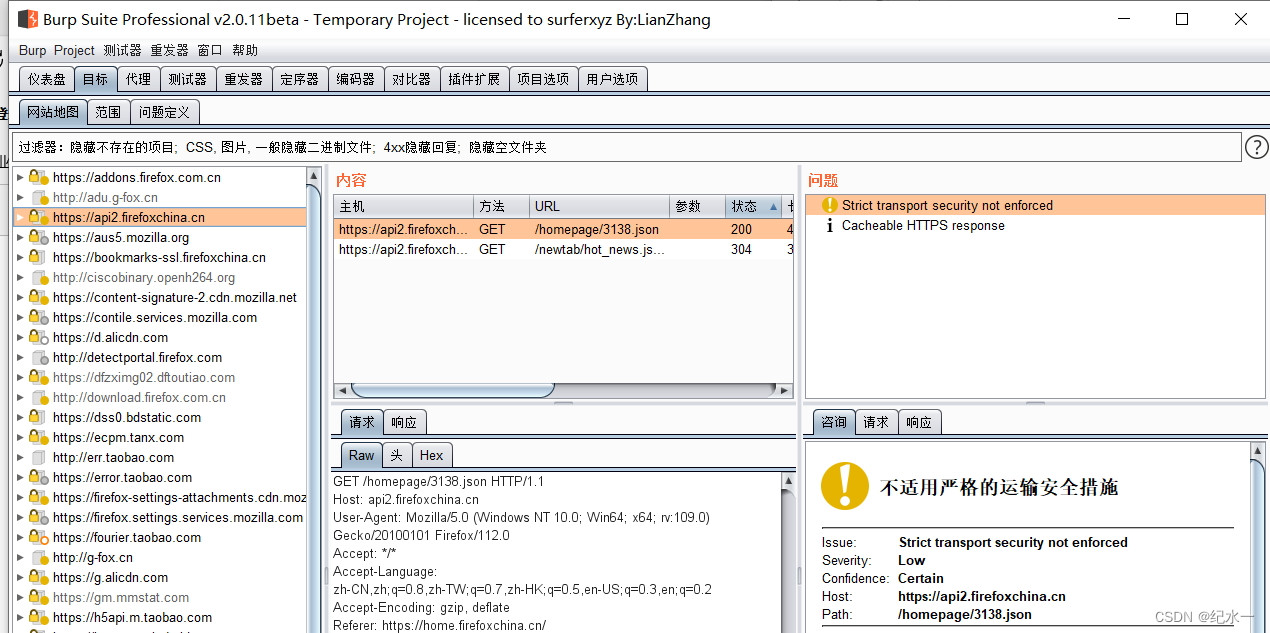

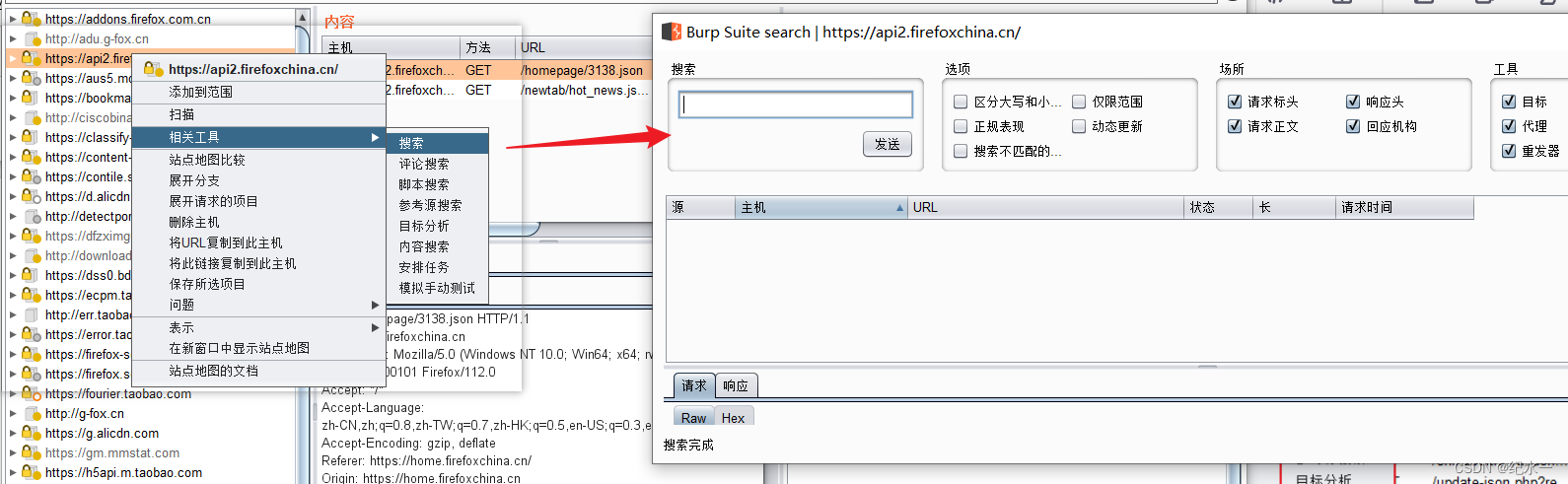

当信息太多时候,可以利用搜索功能搜索

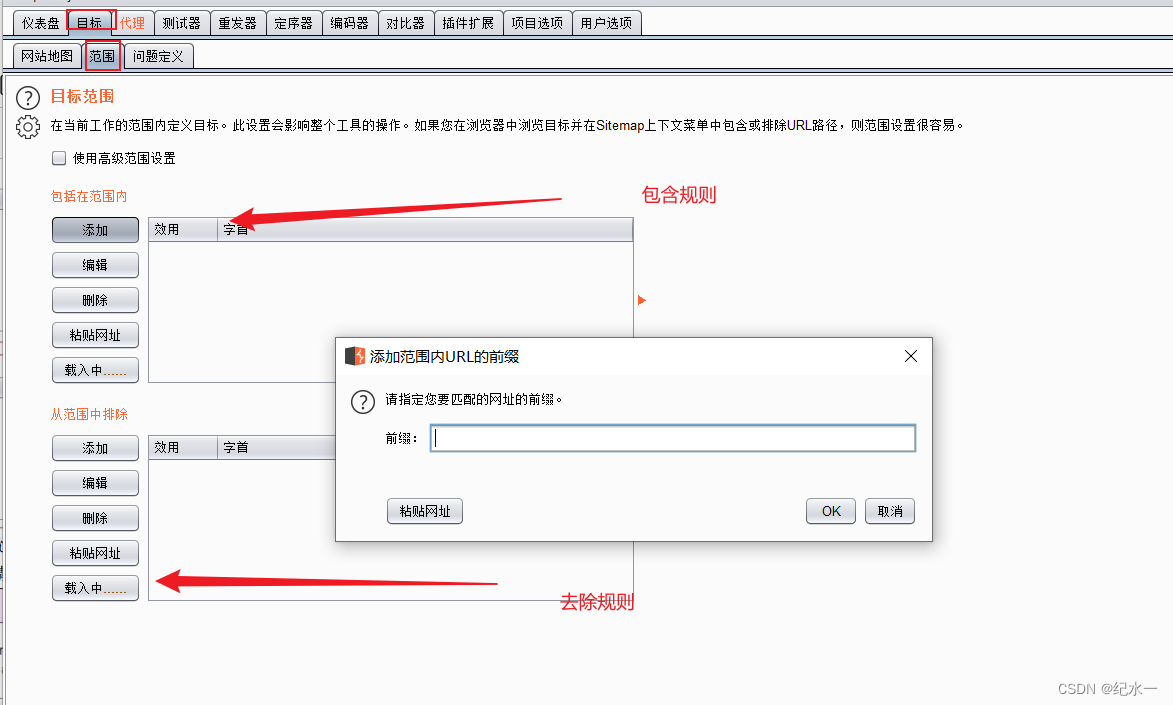

3、标域设置 Target Scope

大范围的拦截,效果并不能达到我们的预期,所以可以设置目标域,缩小其范围,例如只拦截那些请求,只抓取哪些内容、只自动扫描哪些安全漏洞等。

过Target Scope(目标范围) 我们能方便地控制Burp 的拦截范围、操作对象,减少无效的噪音。在 Target Scope的设置中,主要包含两部分功能:允许规则和去除规则

允许规则:即包含在此规则列表中的,视为操作允许、有效

去除规则:在去除列表中的将不会被拦截。

免责声明:本站所有文章内容,图片,视频等均是来源于用户投稿和互联网及文摘转载整编而成,不代表本站观点,不承担相关法律责任。其著作权各归其原作者或其出版社所有。如发现本站有涉嫌抄袭侵权/违法违规的内容,侵犯到您的权益,请在线联系站长,一经查实,本站将立刻删除。 本文来自网络,若有侵权,请联系删除,如若转载,请注明出处:https://haidsoft.com/155224.html