大家好,欢迎来到IT知识分享网。

#48 ZTA-01-1分钟搞定零信任的N个名词概念

1、 前言

微信公众号(非典型产品经理笔记,techpm2021)。

ZTA系列是一个新坑,旨在抽丝剥茧,逐步讲清楚零信任理念。

本系列从何讲起呢?零信任理念本身的介绍 ,想必大家都很容易找到相关介绍和材料了,就先从大家目前还容易混淆的地方开始讲起吧。

2、 背景

众所周知,零信任是一种 “永不信任,持续验证”或者说“信任从零开始”的安全理念 ,它 主张消除传统分区分域架构中的隐式信任 ,对

从2017年零信任理念已经火热了好几年,但是 零信任里面的名词概念层出不穷

,什么S.I.M、ZTA、ZTNA、SDP、ZTX、ZTE、SASE、SSE、MSG等,想必让不少人头疼不已,那么如何理解清楚名词间的差异呢?

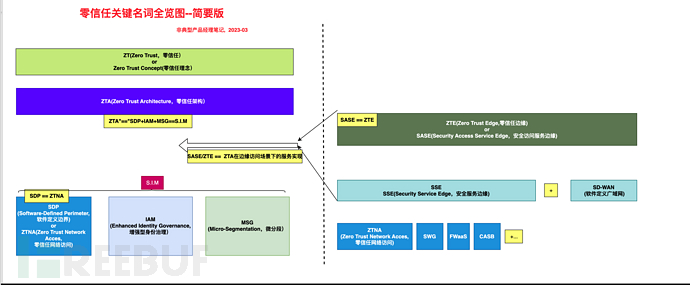

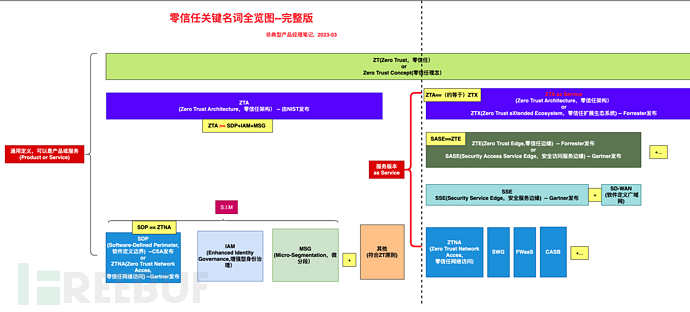

3、 零信任名词全览

本篇名词全览,更新至2023年3月份。

3.1、 名词简要版(前置结论)

1、SDP(Software-Defined Perimeter,软件定义边界)==ZTNA(Zero Trust Network Access,零信任网络访问)。

两者是等价的。

2、SASE(Secure Access Service Edge ,安全访问服务边缘) ``==``ZTNA(零信任网络访问)+SWG+

CASB+NGFW(FWaaS)+SD-WAN+…

3、SSE(Security Service Edge,安全服务边缘) +SD-WAN(软件定义广域网) == SASE。

或者可说SSE= SASE (减去)SD-WAN。

4、ZTE(Zero Trust edge,零信任边缘)==SASE(Security Access Service Edge,安全访问服务边缘)

5、ZTA(Zero Trust Architecture,零信任架构) “==” SDP(软件定义边界)+IAM(Enhanced Identity Governance,增强型身份治理) +MSG(Micro-Segmentation,微分段)。

6、 SASE/ZTA==ZTA在边缘访问场景下的服务化实现。

7、S.I.M是上述SDP(软件定义边界)+IAM(身份治理)+MSG(微分段)的缩写。

8、Zero Trust(零信任)或称 Zero Trust Concept(零信任理念) 是上述产品的核心理念。

下文为更详细的补充说明,按需阅读。

4、 补充说明

4.1、 SDP和ZTNA

SDP(Software-Defined Perimeter,软件定义边界)==ZTNA(Zero Trust Network Access,零信任网络访问)。

SDP/ZTNA主要解决南北向用户访问业务场景中的访问安全问题 。

SDP由安全团体-CSA安全联盟提出,ZTNA由知名咨询机构Gartner提出。 两者含义上被认为等价 。

ZTNA在国际上的典型厂商有Akamai、Appgate、Banyan Security、Cisco、Cloudflflare、Cyolo、Google、Microsoft、Netskope、Zscaler等(来自于Gartner在29

June 2022 发布的《Hype Cycle for Enterprise Networking, 2022》)。

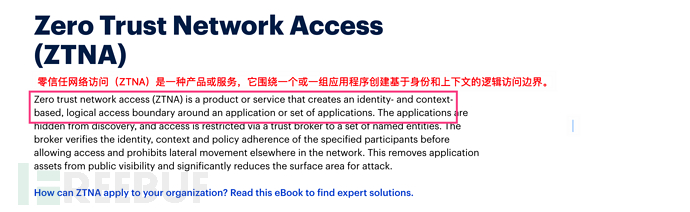

值得注意的是, ZTNA在Gartner定义中,既可以是产品,也可以是SaaS化服务 ;而SDP也可以是产品,也可以是SaaS化服务。

所以两者等价度是较高的。下图来自Gartner官网关于ZTNA的定义:

4.2、 SASE 和ZTNA

SASE(Secure Access Service Edge ,安全访问服务边缘) ``==``ZTNA(零信任网络访问)+SWG+

CASB+NGFW(FWaaS)+SD-WAN+…

SASE是一个安全全家桶,所以比零信任SDP/ZTNA范围要更大,其包含了ZTNA==SDP。

但是SASE自身也秉承零信任理念,属于零信任理念的一部分。

正是由于其包含性,所以从厂商名录读者们可看到,SASE的厂商有不少和前面SDP/ZTNA厂商是相同的。

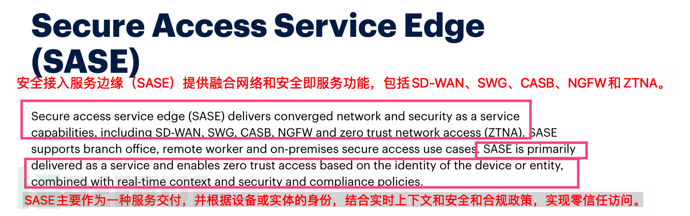

参考Gartner官方自身的定义。

安全访问服务边缘(SASE)提供融合网络和安全即服务功能,包括SD-WAN、SWG、CASB、NGFW和ZTNA。

值得注意的是, SASE主要是作为一种服务交付(即SaaS化、云化服务) 。下图来自Gartner官网关于SASE的定义:

4.3、 SSE(Security Service Edge,安全服务边缘)

SSE(Security Service Edge,安全服务边缘) +SD-WAN == SASE。

SSE安全服务边缘,其实是在SASE的基础上去掉了Access(SD-WAN)的部分。当前部分SASE厂商并未提供独立的SD-

WAN服务,仅提供了ZTNA+一些安全组件,提供的是Security能力,严谨一点,实际可称为SSE。

SSE在国际上的典型厂商有:ZScaler、Netskope、 McAfee Enterprise 、 Palo Alto Networks

等(不再详细列举)(来自于Gartner在30 March 2022发布的《Magic Quadrant for Security Service

Edge,2022》),如下图:

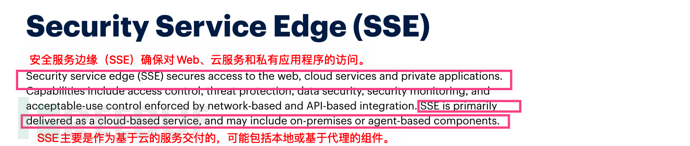

同样, SSE也被主要认为基于云的服务交付的(SaaS化) 。下图来自于Gartner官网关于SSE的定义:

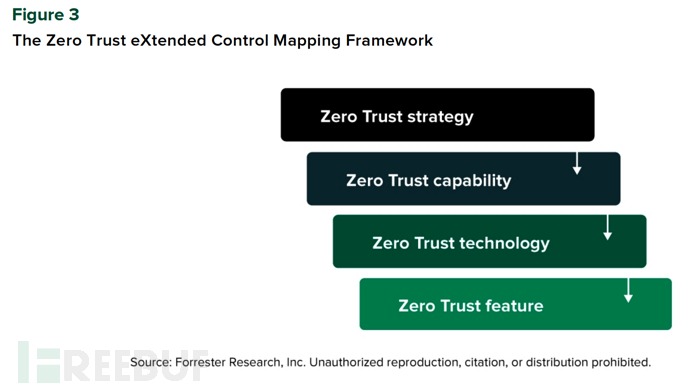

4.4、 ZTE(Zero Trust edge,零信任边缘)和SASE

ZTE(Zero Trust edge,零信任边缘)==SASE(Security Access Service Edge,安全访问服务边缘)

ZTE是咨询机构Forrester推出的和SASE对等的零信任架构,同样包含SD-WAN、ZTNA等组件。

ZTE具体说明可参考Forrester,January 28, 2021,《Introducing The Zero Trust Edge Model For Security And Network Service》,其定义如下:

可以看出,ZTE也是基于ZT原则的,主要基于 云的安全和网络服务 。

4.5、 ZTA和SIM

前面提到,ZTA(Zero Trust Architecture,零信任架构)>=(大于等于)SDP(软件定义边界)+IAM(Identity and Access Management/Enhanced Identity Governance,增强型身份治理)+MSG(Micro-

Segmentation,微分段)

4.5.1、 ZTA的定义

ZTA在2020年8月,NIST发布的《NIST-800-207 Zero Trust Architecture》中有相应描述。

ZTA是一个基于零信任原则的网络安全架构(cybersecurity architecture),旨在阻止数据泄漏和限制内部横向移动。

4.5.2、 ZTA完全等于SDP+MSG+IAM吗?

其实并不是的 。细心的读者可能已经注意到,我在上面写的是ZTA >=(大于等于) SDP+IAM+MSG。

原因SDP、IAM、MSG仅仅是《NIST-800-207 Zero Trust Architecture》中列举的三种主要实现。

但实际上,其他的场景只需是利用零信任原则设计的,服务于网络安全的,均可计入ZTA零信任架构。

重新看下下面这句话,相信大家很容易就明白了。

4.6、 什么是S.I.M?

S.I.M最早就来自于NIST 800-207标准文档,是上述SDP(软件定义边界)+IAM(增强型身份治理)+MSG(微分段)的缩写。

4.6.1、 S.I.M中的S的来源=>SDP(软件定义边界)

下图来自《NIST-800-207 Zero Trust Architecture》,Page 12.

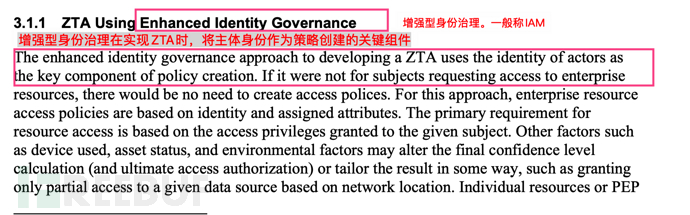

4.6.2、 S.I.M中的I的来源=>IAM(Enhanced Identity Governance,增强型身份治理)`

下图来自《NIST-800-207 Zero Trust Architecture》,Page 11.

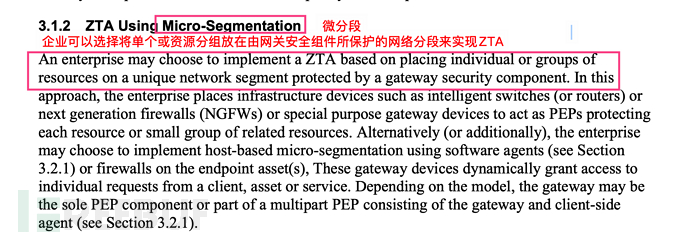

4.6.3、 S.I.M中M的来源=>MSG(Micro-Segmentation,微分段)

下图来自《NIST-800-207 Zero Trust Architecture》,Page 12.

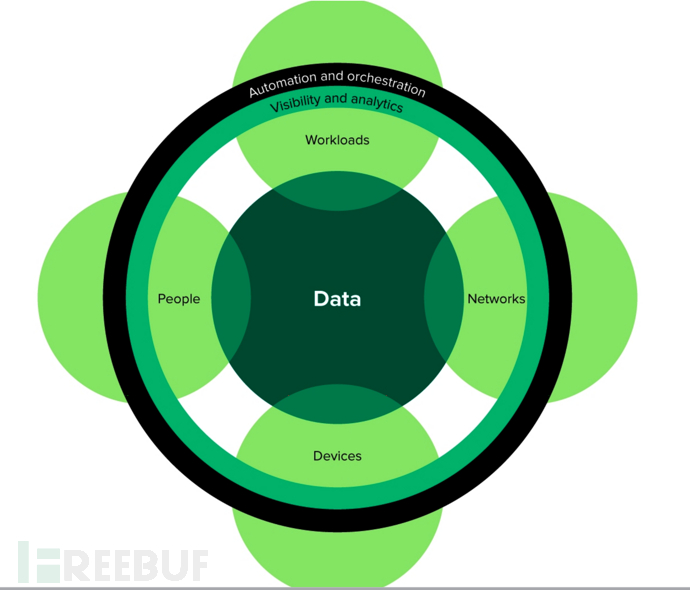

4.7、 ZTX(Zero Trust eXtended Ecosystem,零信任扩展生态系统)和ZTA

ZTX(Zero Trust eXtended Ecosystem,零信任扩展生态系统) ≈=(约等于)ZTA(零信任架构).

ZTX由Forrester于2018年推出。

ZTX与2年后(于2020年)由NIST推出的ZTA理论相比之下,确实不够完善,但是:

ZTX在其中仍然强调了Zero Trust Data(零信任数据安全)、Zero Trust Networks(网络安全、Zero Trust users(零信任用户安全)、Zero Trust Workloads(零信任负载保护)、Zero Trust Device(零信任设备安全)等五大保护对象, 基本涵盖了SDP、IAM、MSG,以及上述SASE等需保护的范围

,所以可被认为与ZTA基本等同。下图来自于:Forrester,《The Zero Trust eXtended (ZTX) Ecosystem》

4.8、 ZT(Zero Trust,零信任)、Zero Trust Concept(零信任理念)

ZT(Zero Trust,零信任)或称 Zero Trust Concept(零信任理念)

不是单一的架构,而是一套关于工作流和系统设计运营的指导原则,可用于改善任何密级或敏感级别的安全态势。

下图可参考:《NIST-800-207 Zero Trust Architecture》,Page 1。

4.9、 ZTA和又有什么SASE、SSE关系

由于网络安全行业的差异性,我们将ZTA分为Product、Service两种流派,即可很好理清和SASE的关系。

从前面4.2、4.3小节截图中,可以看到SASE、SSE都主要以服务形式存在的。

4.9.1、ZTA as Service(服务版)

ZTAaaS(ZTA as Service)

==等于SASE+ IAMasS(IAM as Service)+ MSGasS(MSG as

Service) +…

4.9.2、ZTA as Product (self-hosted)

5、基于前述总结的最完整零信任关键名词全览图

参考链接:

Gartner:《Hype Cycle for Enterprise Networking, 2022》

Gartner:《Magic Quadrant for Security Service Edge,2022》

https://www.forrester.com/blogs/take-security-to-the-zero-trust-edge/

https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-207.pdf

https://www.forrester.com/blogs/the-zero-trust-x-wave-ground-truth/

https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-207.pdf

https://www.forrester.com/blogs/the-zero-trust-x-wave-ground-truth/

接下来我将给各位同学划分一张学习计划表!

学习计划

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

阶段二:中级or高级网络安全工程师(看自己能力)

综合薪资区间15k~30k

Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完

用Python编写漏洞的exp,然后写一个简单的网络爬虫

PHP基本语法学习并书写一个简单的博客系统

熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选)

了解Bootstrap的布局或者CSS。

阶段三:顶级网络安全工程师

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资料分享

当然,只给予计划不给予学习资料的行为无异于耍流氓,这里给大家整理了一份【282G】的网络安全工程师从入门到精通的学习资料包,可点击下方二维码链接领取哦。

免责声明:本站所有文章内容,图片,视频等均是来源于用户投稿和互联网及文摘转载整编而成,不代表本站观点,不承担相关法律责任。其著作权各归其原作者或其出版社所有。如发现本站有涉嫌抄袭侵权/违法违规的内容,侵犯到您的权益,请在线联系站长,一经查实,本站将立刻删除。 本文来自网络,若有侵权,请联系删除,如若转载,请注明出处:https://haidsoft.com/127099.html